Принцип работы ЭЦП | Как работает цифровая подпись

ЭЦП — электронная (цифровая) подпись — это аналог рукописной подписи. Она выполняет ту же функцию — обеспечивает юридическую значимость для документов. Только подписывают с помощью ЭЦП документы не бумажные, а электронные. Кроме того, электронная подпись фиксирует информацию, которая была в документе на момент подписания, тем самым подтверждая её неизменность.

Как устроена электронная подпись

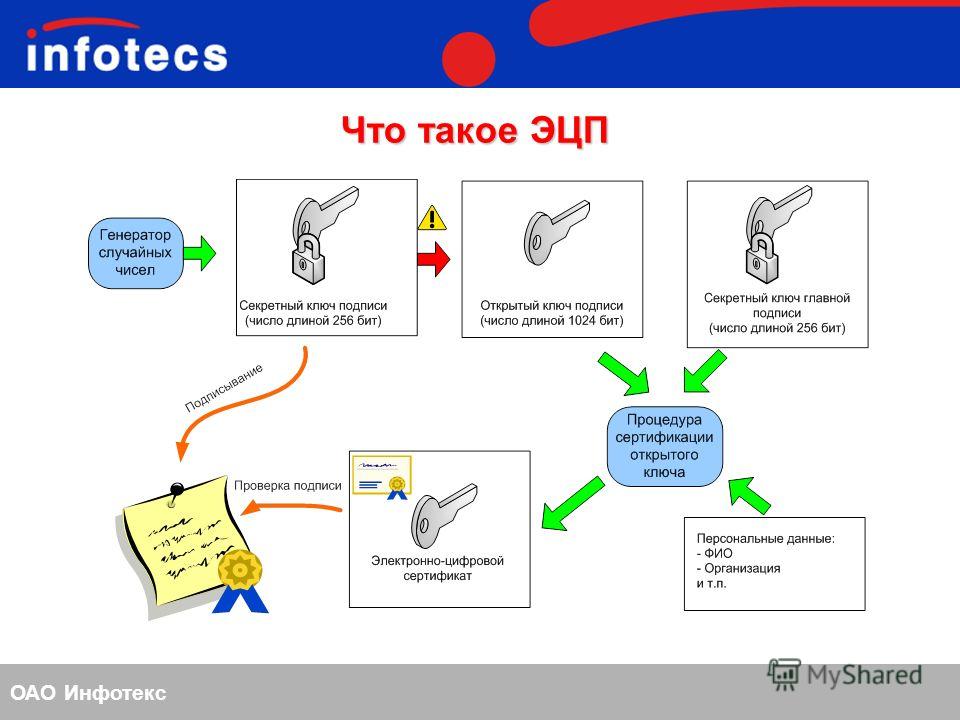

Электронная подпись состоит из двух основных частей:

- Открытый ключ, он же сертификат.

- Закрытый ключ — криптографическая часть.

Эти составные части выполняют разные функции: с помощью закрытого ключа, доступного только владельцу, документ шифруется, а с помощью сертификата, доступного для всех, документ дешифруется. Таким образом, достигается цель использования ЭЦП — подтверждается то, кем был подписан документ, и заверяется его неизменность с момента подписания.

Закрытый ключ не содержит в себе ничего, кроме механизма, с помощью которого он может шифровать документы. Сертификат же несёт в себе такую полезную информацию, как сведения о владельце, сведения об удостоверяющем центре, срок действия электронной подписи и т.д. Сертификат выступает в роли главного носителя информации о ЭЦП.

Программы для работы и алгоритмы шифрования

Чтобы шифровать и подписывать документы, недостаточно только иметь сертификат и закрытый ключ, для работы нужно устанавливать специальные программы. С помощью этих программ, которые работают по определённому стандарту шифрования (в России — ГОСТ Р 34.10-2012), обеспечивается связь закрытого и открытого ключа с документами.

Самой популярной программой-криптопровайдером в России является «КриптоПро CSP». С её помощью можно подписывать и шифровать документы, проверять сертификаты на подлинность, контролировать целостность соответствующего программного обеспечения.

Принцип работы электронной подписи

Электронная подпись работает по ассиметричному принципу шифрования. То есть документ зашифровывается с помощью закрытого ключа, а расшифровывается с помощью открытого.

То есть документ зашифровывается с помощью закрытого ключа, а расшифровывается с помощью открытого.

Подписание документа производится в несколько этапов:

- Хеш документа шифруется с помощью закрытого ключа.

- Полученная подпись добавляется к документу.

- К документу прикрепляется сертификат проверки.

Так как сертификаты, выдаваемые удостоверяющим центром, так же подписываются с помощью электронной подписи, подменить сертификат невозможно. На сайте удостоверяющего центра, как правило, можно скачать открытый ключ проверки, хеш которого должен совпадать с хешем открытого ключа владельца. Таким образом доказывается его достоверность.

Приобрести квалифицированную электронную подпись можно только в удостоверяющем центре, аккредитованном Минкомсвязи. УЦ «Астрал-М» предлагает надёжную и безопасную подпись «Астрал-ЭТ». Чтобы получить электронную подпись, достаточно выполнить четыре действия:

- Оставьте заявку, заполнив форму обратной связи внизу страницы → «Астрал-ЭТ».

- Подготовьте пакет документов и отправьте на проверку.

- Оплатите выставленный счёт.

- Получите готовую электронную подпись.

Принцип работы ЭЦП — Оператор фискальных данных Первый ОФД

Принцип работы ЭЦП

Электронная цифровая подпись — это реквизит электронного документа, полученный криптографическим изменением информации с закрытым ключом подписи, Электронная подпись — инструмент, который упрощает подпись документа и ускоряет сотрудничество с государственными и муниципальными структурами, работодателями, учебными заведениями через интернет. Организациям электронная подпись упрощает документооборот внутри компании и облегчает взаимодействие с партнерами по бизнесу.

Электронная цифровая подпись помогает понять, не изменена ли информация в электронном документе со времени подписания. Электронная цифровая подпись помогает идентифицировать авторство и удостовериться в факте подписания. Электронная подпись выступает аналогом ручной подписи, преобразованной в цифровую. Электронную цифровую подпись применяют в гражданско-правовых сделках, при оказании государственных и муниципальных услуг, при проведении юридических действий.

Электронную цифровую подпись применяют в гражданско-правовых сделках, при оказании государственных и муниципальных услуг, при проведении юридических действий.

Как происходит подписание документа с помощью ЭЦП?

Подпись ставят не на сам документ, а на его хэш. Хэш — это сжатая версия документа. Он нужен, потому что электронные документы весят достаточно много, поэтому на их шифрование уходило бы достаточно много времени. Для вычисления хэша применяют криптографические хэш-функции. Это гарантия того, что любые изменения в документе при проверке подписи будут выявлены.

Преимущество хэш-функций

- Быстрое формирование и подпись из-за меньшего объема информации.

- Хэш-функция позволяет не делить объемный текст на блоки и не терять их порядок.

После того, как получен хэш документа, отправитель шифрует информацию при помощи закрытого ключа. У отправителя документа и его получателя есть два ключа: закрытый и открытый.

Зашифрованный закрытым ключом хэш отправляется получателю вместе с сертификатом. Сертификат вручает аккредитованный центр сертификации ключей. АЦСК проверяет принадлежность открытого ключа получателю. Открытый ключ находится в сертификате и известен владельцу и получателю.

Информация с цифровой подписью доходит до адресата. Получатель расшифровывает документ с помощью открытого ключа. Узнать, подлинна ли электронная подпись возможно:

- С помощью программного обеспечения.

- На сайте госуслуг.

- Самостоятельно, по значению хеш-функций.

Суть проверки — сравнить хэш документа и расшифрованную подпись, и если они совпадают, значит подпись верна.

Суть проверки — сравнить хэш документа и расшифрованную подпись, и если они совпадают, значит подпись верна.

Иллюстрация подписания и проверки электронного документа

Для хранения закрытого ключа используют:

- дискеты,

- считыватель для ключей,

- защищенную память компьютера

- смарт-карты, пластиковой карты с микросхемой, на которых можно хранить информацию.

По закону «Об электронной подписи», ответственность за хранение закрытого ключа берет на себе его обладатель. Применение электронной цифровой подписи в электронных документах происходит согласно 63-ФЗ. Благодаря электронной подписи российские компании ведут свою деятельность в интернете через системы электронной торговли и обмениваются подписанными документами с партнёрами и клиентами в электронном виде.

с чем ее есть и как не подавиться. Часть 3 / Хабр

Часть 1Часть 2

В этой части сделаем небольшое отступление от цифровых подписей в сторону того, без чего непосредственно цифровых подписей, да и защиты информации в привычном понимании, не было бы: шифрования.

Шифры и коды существуют, наверное, с того момента, как человечество научилось записывать свои впечатления об окружающем мире на носителях. Если немного вдуматься, даже обыкновенный алфавит — уже шифр. Ведь когда мы читаем какой-либо текст, в нашей голове каждому нарисованному символу сопоставляется некий звук, сочетание звуков, или даже целое понятие, а в голове соседа, который читать не умеет, этого уже не происходит.

Не зная, какому символу и что сопоставлено, мы никогда не сможем понять, что же именно писавший имел ввиду. К примеру, попробуйте взять и прочитать что-то, написанное на иврите, или на китайском языке. Сами алфавиты этих языков будут являться для вас непреодолимым препятствием, даже если с помощью этих символов написаны понятия вашего родного языка.

Но, тем не менее, простое использование чужого алфавита все же недостаточная мера для защиты ваших данных. Ведь любой алфавит, так или иначе, создавался для удобства пользования им и является неразрывно связанным с языком, которому данный алфавит характерен. А значит, выучив этот язык и некоторый набор базовых понятий на нем (а то и просто воспользовавшись услугами человека, знающего данный язык), нехороший человек может прочитать вашу информацию.

Значит, надо придумать алфавит, который знает только ограниченный круг лиц, и с его помощью записать информацию. Наверняка все читали (или, по крайней мере, слышали) цикл историй про Шерлока Холмса. В этом цикле фигурировал алфавит, составленный из пляшущих человечков (а многие, я думаю, в детстве на его основе составляли свой). Однако, как показывает данная история, наблюдательный человек может разгадать, какой символ и к чему относится. А значит наша информация опять попадет не в те руки.

Что же делать? Придумывать все более и более сложные алфавиты? Но чем более сложный и громоздкий алфавит, тем более неудобно с ним работать, хранить его в тайне. К тому же, насчет тайны есть замечательная поговорка: знают двое – знают все. Ведь самое слабое звено в любом шифре – это человек, который знает, как этот шифр расшифровать.

К тому же, насчет тайны есть замечательная поговорка: знают двое – знают все. Ведь самое слабое звено в любом шифре – это человек, который знает, как этот шифр расшифровать.

А почему бы не сделать так, чтобы способ шифрования был сразу известен всем, но расшифровать наши данные было бы нельзя без какого-то ключа? Ведь ключ (в отличие от всего алфавита) маленький, его достаточно легко сделать новый, если что (опять же, в отличие от переработки всего алфавита), легко спрятать. Наиболее наглядно плюсы ключевых систем показывает следующий пример: получателю надо прочитать сосланное вами сообщение. Обычное, на бумаге. Допустим, вы используете секретный алфавит. Тогда, чтобы прочитать сообщение, получатель должен знать алфавит, иметь большой пыльный талмуд, в котором описаны способы расшифровки (ведь алфавит должен быть сложным, чтобы быть надежным) и понимать, как же с этим талмудом работать. С ключами же все проще: вы кладете сообщение в коробку с замком, а получателю достаточно просто вставить подходящий ключик, а знать, как же устроен замок ему совершенно но нужно.

Итак, общеизвестные «алфавиты» и ключи — механизм, существенно более удобный, чем просто алфавиты. Но как же так зашифровать, чтобы все расшифровывалось простым ключом? И вот тут нам на помощь приходит математика, а конкретнее – математические функции, которые можно использовать для замены наших исходных символов на новые.

Вспомним же, что такое функция. Это некоторое соотношение, по которому из одного числа можно получить другое. Зная x и подставляя его в известное нам соотношение y=A*x, мы всегда получим значение y. Но ведь, как правило, верно и обратное: зная y, мы можем получить и x.

Как правило, но далеко не всегда. Для многих зависимостей получить y легко, тогда как x – уже очень трудно, и его получение займет продолжительное время. Вот именно на таких зависимостях и базируется используемое сейчас шифрование.

Но, вернемся к самому шифрованию. Шифрование подразделяют на симметричное, асимметричное и комбинированное. Рассмотрим, в чем суть каждого из них.

Симметричное шифрование, по большому счету, достаточно слабо отличается от старого доброго секретного алфавита. Собственно говоря, отличается оно как раз наличием ключа – некоторой сравнительно маленькой последовательности чисел, которая используется для шифрования и расшифровывания. При этом, каждая из обменивающихся информацией сторон должна этот ключ знать и хранить в секрете. Огромным плюсом такого подхода является скорость шифрования: ключ, по сути, является достаточно простой и короткой инструкцией, какой символ, когда, и на какой надо заменять. И работает данный ключ в обе стороны (то есть с его помощью можно как заменить все символы на новые, так и вернуть все как было), за что такой способ шифрования и получил название симметричного. Столь же огромным минусом является именно то, что обе стороны, между которыми информация пересылается, должны ключ знать. При этом, стоит нехорошему человеку заполучить ключ, как он тут же прочитает наши столь бережно защищаемые данные, а значит проблема передачи ключа принимающей стороне становится в полный рост.

Асимметричное шифрование поступает несколько хитрее. Здесь и у нас, и у нашего получателя есть уже два ключа, которые называют открытый и закрытый. Закрытый ключ мы и получатель храним у себя (заметьте, каждый хранит только свой ключ, а значит, мы уже выходим за пределы той самой поговорки про двоих знающих), а открытый мы и получатель можем спокойно передавать кому угодно – наш закрытый, секретный, по нему восстановить нельзя. Итого, мы используем открытый ключ получателя для шифрования, а получатель, в свою очередь, использует свой закрытый ключ для расшифровывания. Плюс данного подхода очевиден: мы легко можем начать обмениваться секретной информацией с разными получателями, практически ничем (принимая условие, что наш получатель свой закрытый ключ не потерял/отдал и т.п., то есть не передал его в руки нехорошего человека) не рискуем при передаче информации. Но, без огромного минуса не обойтись. И здесь он в следующем: шифрование и расшифровывание в данном случае идут очень, очень, очень медленно, на два-три порядка медленнее, чем аналогичные операции при симметричном шифровании. Кроме того, ресурсов на это шифрование тратится также значительно больше. Да и сами ключи для данных операций существенно длиннее аналогичных для операций симметричного шифрования, так как требуется максимально обезопасить закрытый ключ от подбора по открытому. А значит, большие объемы информации данным способом шифровать просто невыгодно.

Кроме того, ресурсов на это шифрование тратится также значительно больше. Да и сами ключи для данных операций существенно длиннее аналогичных для операций симметричного шифрования, так как требуется максимально обезопасить закрытый ключ от подбора по открытому. А значит, большие объемы информации данным способом шифровать просто невыгодно.

Пример использования асимметричного шифрования [Wikipedia]

e — открытый ключ получателя B

d — закрытый ключ получателя B

m — исходная информация отправителя A

c — зашифрованная исходная информация

И снова возникает вопрос: что же делать? А делать нужно следующее: взять, и скомбинировать оба способа. Собственно, так мы и получаем комбинированное шифрование. Наш большой объем данных мы зашифруем по первому способу, а чтобы донести ключ, с помощью которого мы их зашифровали, до получателя, мы сам ключ зашифруем по второму способу. Тогда и получим, что хоть асимметричное шифрование и медленное, но объем зашифрованных данных (то есть ключа, на котором зашифрованы большие данные) будет маленьким, а значит расшифровывание пройдет достаточно быстро, и дальше уже в дело вступит более быстрое симметричное шифрование.

Пример применения комбинированной системы [Wikipedia]

Все эти механизмы нашли свое применение на практике, и оба наших больших лагеря PGP и S/MIME их используют. Как говорилось в первой статье, асимметричное шифрование используется для цифровой подписи (а именно, для шифрования нашего хэша). Отличие данного применения от обычного асимметричного шифрования в том, что для шифрования используется наш закрытый ключ, а для расшифровывания достаточно наличие связанного с ним (то есть, тоже нашего) открытого ключа. Поскольку открытый ключ мы не прячем, наш хэш можем прочитать кто угодно, а не только отдельный получатель, что и требуется для цифровой подписи.

Комбинированное же шифрование применяется в обоих стандартах непосредственно для шифрования отправляемых данных.

Таким образом, начиная пользоваться цифровыми подписями для защиты наших данных от подмены, мы автоматически (для этих двух стандартов) получаем и замечательную возможность защитить наши данные еще и от прочтения, что, согласитесь, весьма удобно..png)

Теперь, когда мы познакомились с общими принципами работы механизмов, используемых для защиты наших данных, можно наконец перейти к практике и рассмотрению, что же использовать. Но об этом в следующих статьях.

Принцип работы электронной подписи

Электронная подпись является аналогом подписи человека, сделанной от руки. Она строится на криптографических символах, которые в готовом виде присоединяются к определённому документу или операции и идентифицируют пользователя ЭЦП. Можно сказать, цифровая криптографическая подпись становится реквизитом цифрового документа, и дает возможность установить личность подписанта. Выглядит все довольно просто. Но как работает электронная подпись на самом деле, каков детальный принцип ее действия?

Основными предназначениями ЭЦП являются: электронный документооборот, заключение сделок, подтверждение криптографической подписи на важных документах в коммерческой сфере. Поэтому, как и любой другой финансовый инструмент, ЦП имеет четко выработанный алгоритм работы.

Поэтому, как и любой другой финансовый инструмент, ЦП имеет четко выработанный алгоритм работы.

Итак, как работает ЭЦП? Цифровая подпись создается при помощи набора криптографических символов и знаков в результате модификации информации через программную систему обработки информации. Для последнего действия применяется закрытый цифровой ключ электронной криптографической подписи. Этот ключ является секретным, уникальным, поэтому гарантирует его владельцу 100% безопасность и защиту от подделки, взлома, искажения подтвержденной данным ключом информации. Он выдается владельцу на специальном носителе, который ни в коем случае нельзя передавать в пользование другим лицам. Как работает электронно-цифровая подпись далее?

Срок действия ЭЦППосле получения вышеуказанного ключа происходит следующее. Символы, из которых строится ЭЦП, генерируются и предстают в окончательном виде на подписываемом документе. На данном этапе происходит неизменность информации. То есть, после подписания готовой подписью документ изменить уже не получится. Если он каким-либо образом изменится, то потеряет юридическую силу. Электронная подпись также станет недействительной. Но это еще не полный ответ на вопрос «как работает цифровая подпись?».

На данном этапе происходит неизменность информации. То есть, после подписания готовой подписью документ изменить уже не получится. Если он каким-либо образом изменится, то потеряет юридическую силу. Электронная подпись также станет недействительной. Но это еще не полный ответ на вопрос «как работает цифровая подпись?».

Важно добавить то, что личность пользователя в любое время может быть подтверждена с помощью открытого криптографического ключа (проверка авторства). Публичный (открытый) ключ, начинает действовать после того, как электронный документ уже подписан. Пользователь, который получает документ с помощью данного ключа, осуществляет обратное преобразование. Если ЦП верная, то все в порядке – документ подписан отправителем и не является искаженным, видоизмененным.

Если разобраться, то можно сказать, что принцип электронной подписи довольно прост. Но на самом деле это — целый процесс, при котором происходит преобразование простых символов в более сложный единый механизм.

Простая ЭЦПИтак, подведем итог. Как действует электронная подпись?

- Отправитель получает ЭЦП (преобразованные знаки) и с помощью секретного ключа подписывает документы.

- Информация, которая подлежит отправке, шифруется и становится доступной только ее получателю.

- Отправитель направляет документ адресату через Интернет.

- Получатель занимается расшифровкой документа при помощи своего закрытого ключа.

- Получатель сверяет цифровую электронную криптографическую подпись на подлинность своим публичным ключом.

Выбрать подпись

Принцип ЭЦП позволяет его пользователю в полном объеме совершать массу значимых действий: получать различную информацию, направлять отчетности, осуществлять документооборот и др. При этом, на сегодняшний момент ЦП настолько надежна, что подделать ее совершенно невозможно.

При этом, на сегодняшний момент ЦП настолько надежна, что подделать ее совершенно невозможно.

Это, в свою очередь, является полной гарантией того, что сведения, отправленные с применением электронной цифровой подписи, будут на 100% достоверными, а собственник сертификата ключа полностью защищен от несанкционированного вмешательства со стороны других лиц в операции, совершаемые им с применением ЭЦП.

Как работает эцп — ЭЦП 2.0

Как работает цифровая подпись

Если вспомнить формальное определение, то ЭЦП — это реквизит электронного документа. Другими словами, последовательность битов, вычисленная уникально для каждого конкретного сообщения. Подпись может быть вычислена как с применением секретного ключа, так и без него. Без секретного ключа подпись представляет собой просто код, который может доказать, что документ не был изменен. С использованием секретного ключа подпись докажет целостность сообщения, позволит убедиться в его подлинности и аутентифицировать источник.

Если ты читал вторую часть нашего цикла, то помнишь, что существуют симметричный и асимметричный подходы к шифрованию. С электронной подписью дела обстоят очень похоже — есть подписи с симметричным механизмом, а есть с асимметричным.

Симметричный механизм подписи малоприменим на практике — никому не хочется генерировать ключи для каждой подписи заново. А как ты помнишь, именно в одинаковых ключах кроется фишка симметричной криптографии.

- В лучших традициях асимметричной криптографии — имеем пару открытый и секретный ключ. Но не спеши пролистывать все это описание. Электронная подпись концептуально отличается от шифрования применением ключей, описанного ранее.

- От документа или сообщения подсчитывается хеш-функция, которая сократит сообщение любого объема до определенного количества байтов.

- Посредством криптографических преобразований вычисляется сама электронная подпись. В отличие от асимметричного шифрования, подпись основана на закрытом ключе, а вот проверить с помощью открытого ключа ее может любой его обладатель. Если помнишь, в шифровании все происходит наоборот: шифруют для нас на открытом ключе, а вот расшифровывать мы будем с помощью секретного ключа.

- Электронная подпись предоставляется вместе с исходным документом на проверку. По полученной композиции можно доказать, что документ с момента вычисления подписи не был изменен.

Схемы электронной подписи так же многообразны, как и способы шифрования. Чтобы схема подписи была стойкой, нужно, чтобы она основывалась на трудновычислимой математической задаче. Есть два типа таких задач: факторизация больших чисел и дискретное логарифмирование.

Факторизация больших чисел

Рассмотрим на практике электронную подпись на основе знаменитого алгоритма RSA. Шифрование RSA мы рассматривать не стали — это мейнстрим, и в той же «Википедии» есть его подробное описание.

1. Генерация ключей

Причина стойкости RSA кроется в сложности факторизации больших чисел. Другими словами, перебором очень трудно подобрать такие простые числа, которые в произведении дают модуль n. Ключи генерируются одинаково для подписи и для шифрования.

Когда ключи сгенерированы, можно приступить к вычислению электронной подписи.

2. Вычисление электронной подписи

3. Проверка электронной подписи

RSA, как известно, собирается уходить на пенсию, потому что вычислительные мощности растут не по дням, а по часам. Недалек тот день, когда 1024-битный ключ RSA можно будет подобрать за считаные минуты. Впрочем, о квантовых компьютерах мы поговорим в следующий раз.

В общем, не стоит полагаться на стойкость этой схемы подписи RSA, особенно с такими «криптостойкими» ключами, как в нашем примере.

Источник

что такое электронная цифровая подпись и как она работает. Как начать работать с электронной подписью

Электронная цифровая подпись сейчас на слуху — многие современные компании потихоньку переходят на электронный документооборот. Да и в повседневной жизни ты наверняка сталкивался с этой штукой. Если в двух словах, суть ЭЦП очень проста: есть удостоверяющий центр, есть генератор ключей, еще немного магии, и вуаля — все документы подписаны. Осталось разобраться, что же за магия позволяет цифровой подписи работать.

Частные и общедоступные цифровые ключи — это математические объекты, такие как Б. очень большие простые числа, которые можно проверить с помощью более высокой математической единства. Итак, Алиса вычисляет хэш своего документа, шифрует его с помощью своего закрытого ключа и отправляет документ, включая хэш-значение, Бобу.

Конечно, эти шаги выполняются на практике с помощью программного обеспечения для подписи. Боб также вычисляет хэш документа, который получает Алиса, и использует открытый ключ для дешифрования хэш-значения, полученного от Алисы. Если значение дешифрованного хэша совпадает с вычисленным Бобом, то он может убедиться, что документ подписан Алисой и, кроме того, не был изменен после того, как подпись была выпущена.

Roadmap

Это пятый урок из цикла «Погружение в крипту». Все уроки цикла в хронологическом порядке:

1. Генерация ключей

Причина стойкости RSA кроется в сложности факторизации больших чисел. Другими словами, перебором очень трудно подобрать такие простые числа, которые в произведении дают модуль n. Ключи генерируются одинаково для подписи и для шифрования.

Конечно, Бобу тоже не нужно работать. Он даже не нуждается в специальном специальном программном обеспечении. Возможна ли работа без документов? Ну, если мы посмотрим на технологические возможности, это определенно возможно. Компании, которые в актуальном состоянии отправляют свои счета все больше и больше в электронном виде по электронной почте. Закон о налогах с продаж в Германии предусматривает в § 14 (3) № 1, что такой счет-фактура, если он считается действительным, должен иметь электронную подпись.

Электронная подпись может быть легко сопоставлена с собственноручной подписью. Если контракт оформлен в бумажной форме, его можно подписать вручную, а затем передать обеим сторонам. Каждый партнер может гарантировать подлинность договора своей подписью даже после нескольких лет. В цифровом обмене данными функция аутентичности берет на себя электронную подпись.

Когда ключи сгенерированы, можно приступить к вычислению электронной подписи.

2. Вычисление электронной подписи

3. Проверка электронной подписи

RSA, как известно, собирается уходить на пенсию, потому что вычислительные мощности растут не по дням, а по часам. Недалек тот день, когда 1024-битный ключ RSA можно будет подобрать за считаные минуты. Впрочем, о квантовых компьютерах мы поговорим в следующий раз.

Как работает электронное доказательство?

Чтобы иметь возможность сделать электронную подпись, предприниматель должен подать заявку на ключевую пару в компетентном центре сертификации, так называемом центре доверия. Эта пара ключей генерируется явно для одного человека и состоит из частного и открытого ключа. Оба ключа математически зависят друг от друга.

Частный ключ передается предпринимателю с помощью чип-карты. У этой чип-карты есть внутренний компьютер. С помощью этого ключа владелец может сгенерировать электронную подпись. Важно, чтобы этот ключ, даже для владельца карты, не был виден. Участник-участник может использовать открытый ключ для проверки подлинности подписи и соответствующего документа. В общедоступном каталоге получатель может проверять открытый ключ.

В общем, не стоит полагаться на стойкость этой схемы подписи RSA, особенно с такими «криптостойкими» ключами, как в нашем примере.

Продолжение статьи доступно только подписчикам

Вариант 1. Оформи подписку на «Хакер», чтобы читать все статьи на сайте

Подписка позволит тебе в течение указанного срока читать ВСЕ платные материалы сайта, включая эту статью. Мы принимаем оплату банковскими картами, электронными деньгами и переводами со счетов мобильных операторов.

Из счета-фактуры, который должен быть подписан, компьютер на чип-карте образует своего рода контрольную сумму, с которой подлинность может быть проверена позже. Одно и то же содержимое всегда приводит к той же контрольной сумме. Электронная подпись создается из этой контрольной суммы и закрытого ключа. Файл теперь состоит из исходного файла и сертификата ключа подписи предпринимателя.

Участник счета может проверить цифровую подпись. Процесс подписи работает в обратном порядке. С помощью открытого ключа снова формируется крестовая сумма счета. Сравнение обеих контрольных сумм. Если вы согласны, это является доказательством того, что подпись является законной и что документ не был изменен после подписания.

Электронный документооборот сегодня активно внедряется в различных областях. Его ядром является электронная подпись. Остановимся на особенностях использования усиленной электронной подписи.

Использование усиленной электронной подписи (УЭП) сопряжено с различными технологическими нюансами. Поскольку в основе УЭП лежат криптографические механизмы, то для того, чтобы все они работали, необходимы соответствующие инструменты: ПО, правильная реализация в информационной системе и др.

Что еще нужно учитывать в цифровых счетах?

Предприниматель должен обрабатывать счета-фактуры, полученные в цифровом виде, точно так же, как обычные счета-фактуры, напечатанные на бумаге. Необходимо проверить подпись цифрового счета. После завершения теста выдается отчет об испытаниях. Этот протокол должен быть снабжен собственной подписью и заархивирован в исходном счете. Второй вариант — распечатать счет-фактуру и соответствующий отчет об испытаниях и архивировать их вместе. Чтобы иметь возможность отправлять счета с электронной подписью, предпринимателю нужен кард-ридер, чип-карта с личным ключом и программное обеспечение подписи.

Все технологические вопросы, касающиеся использования ЭП, можно разделить на несколько базовых блоков:

- Как начать работать с ЭП. Что нужно сделать, чтобы с рабочего места можно было работать с УЭП?

- Как работать с ЭП в электронных документах. Как создать ЭП для документа? С помощью каких инструментов это сделать? Как потом обработать результат?

- Как работать с ЭП внутри различных информационных систем (информационными системами с веб-доступом, информационными системами в виде настольных приложений, которые устанавливаются на рабочее место пользователя)?

Рассмотрим подробнее каждый блок задач.

Кроме того, в зависимости от их размера также предусмотрена ежемесячная плата за лицензии и пакеты подписей. В случае отправки большого количества электронных счетов-фактур усилия и фиксированные затраты стоят в любом случае, поскольку в отличие от этого расходы на почтовые расходы и упаковку устраняются. Многие изолированные решения затрудняют проверку подписи. Существуют различные центры доверия, каждый со своим собственным программным обеспечением для подписи, в какой степени они будут работать вместе в будущем и упростить проверку подписки для пользователя, остается открытым.

Как начать работать с электронной подписьюДля начала нужно разобраться, какие инструменты потребуются владельцу УЭП (будем рассматривать УЭП, основанную на российских криптоалгоритмах по ГОСТу, как наиболее актуальную с точки зрения массового использования).

Инструмент №1 — криптопровайдер

Это специальное ПО, реализующее все криптографические алгоритмы. Оно дает инструментарий для их использования: чтобы создавать ЭП, проверять ее, зашифровывать и расшифровывать информацию. Одни из самых известных криптопровайдеров — КриптоПро CSP и ViPNet CSP.

Из-за чрезвычайно высокой безопасности подписи небезопасного бизнеса в Интернете, с последовательным применением подписи больше не является проблемой. Подпись мобильного телефона — это ваша электронная идентификационная карточка в Интернете, которую вы можете активировать на своем мобильном телефоне. Это один из самых безопасных способов идентифицировать себя в Интернете.

Как получить мою мобильную подпись?

Все, что вам нужно, это ваш мобильный телефон. Это позволит вам завершить активацию.

Сколько стоит онлайн-активация

Нужен ли мне интернет на моем мобильном телефоне, чтобы использовать подпись мобильного телефона. Существует ли минимальный возраст для подписки на мобильный телефон. Да, минимальный возраст составляет 14 лет.Инструмент №2 — сертификат ЭП и закрытый ключ к нему

Эти элементы можно получить в удостоверяющем центре (УЦ). Они хранятся на защищенном носителе, который внешне выглядит как флеш-накопитель, но на самом деле является специализированным электронным устройством, обеспечивающим безопасное хранение закрытого ключа пользователя и сертификата ЭП. Этот носитель называется токеном. При осуществлении криптографических операций криптопровайдер обращается к защищенному носителю для получения доступа к закрытому ключу ЭП.

Работает ли подпись мобильного телефона для всех мобильных провайдеров?

Мобильная подпись не зависит от поставщика услуг мобильной связи. На сайте у вас есть бесплатная возможность подписывать документы безопасно и юридически в электронном виде!

Какие форматы файлов разрешены

Правовая основа для электронной подписи. Только путем проверки подписи вы можете определить, действительно ли документ действительно подписан.Если у вас уже есть подписанные электронным путем контракты, счета-фактуры, завершение или формы, их также можно отправить в электронном виде. Получателю отправляется электронное письмо со ссылкой на пакет. В качестве отправителя вы получите электронное подтверждение получения с подписанной вами почтой в качестве вложения, аналогично «Зарегистрированному регистру». Нажимая на ссылку, получатель принимает пакет. Это создает подтверждение электронного поглощения и отправляет его отправителю электронным способом.

Токены на российском рынке выпускают различные производители. Флагманами считаются Рутокен (компания «Актив»), eToken и Jakarta (компания «Аладдин Р.Д.»).

Инструмент №3 — настроенное рабочее место

Основной вопрос касается установки корневых сертификатов УЦ, выдавшего сертификат ЭП. При работе с квалифицированными сертификатами ЭП настройка корневых сертификатов часто связана с дополнительной задачей — установкой кросс-сертификатов Министерства связи и массовых коммуникаций РФ. Такие сертификаты позволяют удостовериться в том, что УЦ действительно аккредитован, так как в требованиях к квалифицированной ЭП указано, что она обязательно должна быть выдана аккредитованным УЦ.

Доставка в органы власти и компании

Ресиверы с электронными почтовыми ящиками автоматически адресуются напрямую. Для властей выбор электронного адреса доставки осуществляется непосредственно по выбору соответствующего органа, в компаниях путем ввода соответствующего номера коммерческого регистра.

Эти материалы являются доказанными материалами. Если у получателя нет электронного почтового ящика, способ доставки — «зарегистрированная почта». Подтверждение задания и подтверждения отправляется по электронной почте на адрес электронной почты отправителя.

Следующий блок задач касается правильной настройки браузера. При работе с площадками и системами с веб-доступом необходимо настроить браузер таким образом, чтобы он позволял осуществлять все необходимые операции. Если мы попробуем начать работу с браузером, настроенным по умолчанию, то работа с ЭП будет недоступна из-за политик безопасности операционной системы.

Сколько стоит электронная почта?

Для сравнения, физическая почтовая оплата для личного, зарегистрированного письма составляет ок. 5 евро. Как и в почтовом мире, даже в электронной доставке, проводится различие между очевидной и неочевидной доставкой. Для подтверждения сбора официальных обратных банкнот требуется электронная подпись.

Для получения зарегистрированных писем требуется только раскрытие ваших персональных данных и требуемый электронный адрес уведомления. Чтобы получать официальные предметы доставки, регистрация в Карте гражданина требуется в электронной службе доставки. Это позволяет получать нормативные документы, независимо от места и времени, через Интернет.

Также часто требуется установка дополнительных надстроек или плагинов для браузера. Обычно это делает сама информационная система, с которой работает пользователь.

Наличие трех основных инструментов — криптопровайдера, закрытого ключа и сертификата ЭП и правильно настроенного рабочего места — обеспечивают корректную работу в 99% случаев. Компания «СКБ Контур» создала специальный сервис «Веб-диск» для автоматической настройки рабочего места клиента. Чтобы осуществить настройку, достаточно зайти по адресу sertum.ru, выбрать нужный тип ИС, с которой планируется работать, и дождаться окончания работы «Веб-диска».

Электронная подпись позволяет вам делать различные процедуры, связанные с управлением вашими налогами из вашего дома или из того места, где вы хотите. Чтобы использовать цифровую подпись, у вас должен быть цифровой сертификат. Электронная подпись позволяет гарантировать личность лица, выполняющего управление, а также целостность содержимого отправляемых сообщений.

По этой причине пользователи, имеющие электронную подпись, могут проконсультироваться с персональными данными, выполнить процедуры или другие процедуры или получить доступ к различным услугам. Эти шаги не могут быть выполнены по электронной почте, поскольку система без электронной подписи не обеспечивает уровень безопасности, необходимый для консультаций и изменения данных из Интернета.

Как работать с ЭП в электронных документахПорядок подписания будет отличаться в зависимости от типа электронного документа, с которым мы работаем. В целом можно выделить два вида документов:

1. Электронные документы специализированного формата, которые позволяют встроить ЭП внутрь самого документа (документы Microsoft Word, PDF).

С электронной подписью и с этого веб-сайта вы сможете выполнять процедуры и переговоры с Советом по сбору провинций и получать немедленный ответ без необходимости обращаться в соответствующий офис. Электронная подпись является средством обеспечения надежной гарантии личности подписывающего лица и целостности текста или отправленного сообщения.

Электронная подпись, также называемая цифровой подписью, состоит из набора данных или зашифрованного сводки, связанного с сообщением, что позволяет гарантировать с полной безопасностью личность подписывающего лица и целостность отправляемого текста или сообщения.

Чтобы встроить ЭП внутрь файла, иногда нужны дополнительные настройки, но часто достаточно обычной версии программы. В случае с Microsoft Word многое зависит от версии продукта: в версии до 2007 года включительно ЭП в документе можно создавать без дополнительных надстроек, для более поздних версий понадобится специальный плагин — КриптоПро Office Signature.Руководство по настройке ЭП для Microsoft Word/Excel можно найти на сайте УЦ «СКБ Контура».

Чтобы иметь возможность использовать электронную подпись, необходимо предварительно получить цифровой сертификат. Частный ключ: это ключ, который знает и владеет своим владельцем, который несет ответственность за его защиту, чтобы обеспечить надежность системы. Открытый ключ: как показывает его название, он может быть известен всем без какого-либо риска. Этот ключ необходим для проверки подлинности подписи и для шифрования информации. Эти две клавиши отвечают двум основным правилам.

Данные, закодированные с использованием одного из ключей, могут быть декодированы только другим. Невозможно вывести один из ключей из другого. . Закрытый ключ хранится в устройстве для частного использования: криптографической карте или обычно на жестком диске компьютера. С другой стороны, открытый ключ распространяется вместе с подписанным сообщением, файлом и т.д.

Для подписания PDF-файлов можно использовать программу Adobe Acrobat. При помощи данного функционала можно встраивать ЭП внутрь документа. Проверка созданной таким образом ЭП осуществляется также при помощи программ Adobe Reader и Adobe Acrobat.

2. Неформализованные электронные документы, не обладающие дополнительным инструментарием для встраивания ЭП.

Когда сообщение или файл, который должен быть отправлен, электронно подписывается, применяется функция, называемая хешем. Эта функция генерирует данные, называемые отпечатками пальцев, которые изменяются в каждом файле или сообщении. Таким образом, два разных сообщения будут генерировать радикально разные треки.

Со своей стороны, и при использовании второй функции, отпечаток пальца будет зашифрован с помощью закрытого ключа. Результатом будет электронная подпись сообщения. Получатель сообщения, который включает электронную подпись, может подтвердить, что сообщение не было изменено, применяя хеш-функцию в полученном сообщении. Результатом будет отпечаток сообщения.

Для электронного документа можно создать ЭП без встраивания в сам документ. Такая подпись будет называться отсоединенной и представлять собой отдельный электронный документ. Таким способом можно подписывать любые электронные документы, в том числе и в форматах Word и PDF.

Набор инструментов для реализации таких возможностей в целом не ограничивается каким-то одним решением. Существуют отдельные программы, которые устанавливаются на рабочее место и позволяют создавать и проверять ЭП, например, КриптоАРМ. Есть веб-решения, с помощью которых можно прямо в браузере создать ЭП, загрузив документ в форму на сайте, присоединив свой токен с закрытым ключом. На выходе вы получите отсоединенную ЭП. Такие возможности предоставляет сервис Контур.Крипто.

Проверка электронной подписиЧтобы проверить ЭП в документах Microsoft Word и PDF, можно воспользоваться штатной программой, открыть в ней документ и посмотреть, корректна ЭП или нет.

Второй, более универсальный способ — воспользоваться отдельным инструментарием для работы с ЭП — КриптоАРМ или Контур.Крипто. Нужно загрузить в программу электронный документ с ЭП, сертификат, при помощи которого создавалась ЭП, и осуществить проверку. Данные утилиты в соответствии с алгоритмом проверки ЭП осуществят все необходимые действия. Во-первых инструментарий позволяет убедиться в том, что сертификат, при помощи которого создавалась ЭП, действующий. Во-вторых, можно убедиться в том, что сертификат выпущен УЦ, которому мы доверяем. В-третьих, получить подтверждение, что ЭП действительно соответствует тому электронному документу, который загрузили.

Как работать с электронной подписью внутри различных информационных системИнформационные системы могут представлять собой веб-сервис или настольное приложение. Поскольку каждое настольное решение имеет свои особенности реализации и правила настройки для работы с ЭП, разбирать общие сценарии не имеет смысла. Остановимся на более унифицированных веб-решениях.

Чтобы получить возможность работать с ЭП в некой электронной облачной системе, нужно правильно настроить браузер. В данном случае потребуется установка плагинов, дополнительных настроек, которые помогают работать с ЭП. Например, на электронной торговой площадке «Сбербанк-АСТ» используется штатный плагин от Microsoft — CAPICOM. На портале госуслуг устанавливается свой плагин, работающий во всех браузерах и осуществляющий работу с ЭП.

Работа с ЭП на определенном веб-портале осуществляется при помощи интерфейса этого портала. Интерфейсы могут быть разные, но базовые сценарии сходны — это загрузка или создание документа и последующее его подписание ЭП. Веб-портал использует плагин, который совершает необходимые операции по созданию или проверке ЭП, и результат работы попадает на серверы информационной системы.

Чтобы начать работать на электронной торговой площадке, пользователю необходимо пройти аккредитацию и приложить копии требуемых документов, подписанных ЭП. В дальнейшем, участвуя в электронных торгах, все действия подтверждаются при помощи ЭП, и эта информация в юридически значимом виде сохраняется на серверах электронной торговой площадки.

Часто в процессе работы c веб-ориентированными информационными системами у пользователей возникают вопросы: «Почему мой сертификат не принимается системой? Как проверить подлинность сертификата?» Ответы на первый вопрос могут быть разными, но основных, как правило, три:

- Сертификат не подходит для работы в данной информационной системе. Пример: для работы на площадке «Сбербанк-АСТ» требуется усиленная неквалифицированная ЭП. Если пользователь попробует начать работать на «Сбербанке-АСТ» с квалифицированной ЭП, то по причине несоответствия типа подписи площадка выдаст ошибку.

- Недействительность сертификата (сертификат выпущен недоверенным УЦ, сертификат отозван, срок действия сертификата истек).

- Различные технические проблемы, которые могут зависеть как от площадки, так и от пользователя (например, неправильно настроено рабочее место).

При проверке сертификата на портале госуслуг проверяется его действительность и квалифицированность. Портал госуслуг в соответствии с Федеральным законом №63- ФЗ «Об электронной подписи» и с приказом ФСБ, который определяет структуру квалифицированного сертификата, проверяет все поля сертификата, их наполнение и соответствие данным правилам. Если обнаружено какое-то нарушение, например, в сертификате нет СНИЛС, то портал госулуг укажет на то, что данный сертификат не является квалифицированным. После проверки структуры портал проверяет, выдан ли сертификат аккредитованным УЦ. Для этого используется механизм кросс-сертификатов. Каждый аккредитованный УЦ имеет свой кросс-сертификат, позволяющий доверять аккредитованному УЦ, и портал госулуг это проверяет. Также проверяется срок действия сертификата и его неотозванность.

Резюмируя, можно отметить, что работа с УЭП имеет некоторый технологический порог вхождения. Для преодоления этого порога можно пользоваться готовыми программными решениями по автоматической настройке рабочего места и началу работы с УЭП, что существенно облегчает процесс.

С течением времени набор инструментов для работы с УЭП становится все более широким и более простым в использовании, что ускоряет процесс внедрения электронного документооборота во всех сферах.

Что такое электронная цифровая подпись (ЭЦП)

Электронная подпись — это информация в электронном виде, которая формируется при помощи уникальной комбинации символов и придает электронному документу юридическую силу. Электронная подпись обеспечивает конфиденциальность подписанной информации, определяет автора документа и позволяет контролировать изменения, внесенные в документ. Она применяется в электронном документообороте, для подачи отчетности в государственные органы и используется для работы на электронных торговых площадках.

Применение ЭЦП сокращает затраты на сбор, оформление, доставку, учёт и хранение документов. Благодаря сложной системе шифрования электронная подпись гарантирует достоверность документов и конфиденциальность обмена данными.

Виды электронной подписи

Электронная подпись может быть простой или усиленной, а усиленная — квалифицированной и неквалифицированной.

Простая электронная подпись подтверждает факт создания электронного документа определённым лицом при помощи кодов и паролей, то есть придает документу юридическую силу. Этот вид электронной подписи не позволяет установить неизменность заверенных сведений.

Случается, что пользователь в течение дня несколько раз использует простую ЭЦП. Простая электронная подпись — это комбинация логина и пароля, которая применяется для авторизации на сайте, получения доступа к электронной почте, оплаты товаров или услуг в режиме онлайн. Она необходима для идентификации пользователя. В зависимости от серьезности операции выдвигаются различные требования к вводимому коду. Нередко при регистрации всплывает окно «Данный логин уже используется». Это говорит о том, что каждая простая электронная подпись на данном ресурсе уникальна и закреплена за определенным человеком. При совершении финансовых операций пользователю приходит уведомление о том, что его логин и пароль являются секретной информацией, которую не рекомендуется хранить в свободном доступе и передавать третьим лицам.

Федеральный Закон № 63-ФЗ признает право подписывать электронный документ простой электронной подписью в том случае, когда стороны договорились о возможности признать ее аналогичной собственноручной подписи. Ограничения в использовании простой электронной подписи распространяются на документы, содержащие государственную тайну, а также относятся к ситуациям, когда это противоречит действующему законодательству.

Усиленная неквалифицированная электронная подпись создается при помощи криптографических методов шифрования и позволяет аутентифицировать пользователя, подписавшего электронный документ. Также она подтверждает отсутствие изменений в документе после его подписания. Для ее применения нет необходимости приобретать сертифицированный ключ проверки электронной подписи. Основная сфера действия усиленной неквалифицированной электронной подписи — это документооборот между контрагентами и участие в электронных торгах, если это предусмотрено правилами самой площадки.

Усиленная квалифицированная электронная подпись создается при помощи криптографических средств шифрования, сертифицированных ФСБ России, и обладает теми же возможностями, что и неквалифицированная ЭЦП, но для ее приобретения необходимо обратиться в аккредитованный удостоверяющий центр. Владелец подписи получает на руки открытый и закрытый ключи и квалифицированный сертификат проверки электронной подписи. Усиленная квалифицированная электронная подпись обладает юридической значимостью наравне с бумажным собственноручно подписанным документом.

Где используется электронная подпись

Юридические, физические лица и индивидуальные предприниматели применяют электронную подпись в разных областях:

- электронный документооборот. Электронная подпись используется в системах внешнего и внутреннего электронного обмена информацией;

- электронная отчётность для контролирующих инстанций. Электронная подпись позволяет сдавать отчёты в ФНС, ПФР и другие органы контроля через интернет. Онлайн-отчетность экономит время и помогает избежать ошибок в документах;

- портал государственных услуг. Физические лица, получившие электронную подпись, могут пользоваться порталом госуслуг, визируя документы и заявления, которые направляются в инстанции в электронном виде;

- электронные аукционы. Существует множество онлайн-площадок, на которых проводятся электронные торги. Зарегистрироваться на сайте и пользоваться его возможностями можно лишь при наличии электронной подписи;

- арбитражный суд. Электронные документы можно представлять в качестве доказательства при судебном разрешении конфликтов между организациями. Документы, завизированные электронной подписью, приобретают статус законных письменных доказательств;

- документооборот с физическими лицами. Физические лица также могут заверять документы своей электронной подписью. Например, применение электронной подписи позволяет удалённым работникам заключать трудовой договор и выставлять акт приёма-сдачи работы в электронном виде.

Кто выпускает электронную подпись

Удостоверяющий центр выпускает сертификаты ключей электронной подписи. Сертификат квалифицированной электронной подписи можно получить только в аккредитованном Минкомсвязью России удостоверяющем центре. Удостоверяющий центр «Инфотекс Интернет Траст» аккредитован Министерством связи и массовых коммуникаций РФ и имеет право выдавать сертификаты квалифицированной электронной подписи. В сферу деятельности удостоверяющего центра входит:

- выдача электронной подписи юридическим, физическим лицам и индивидуальным предпринимателям;

- передача всем заинтересованным лицам открытого ключа электронной подписи;

- отзыв сертификата электронной подписи при компрометирующих обстоятельствах;

- подтверждение подлинности электронной подписи.

Что нужно для получения электронной подписи

Список документов для получения электронной подписи различается в зависимости от вида сертификата и его владельца — физического, юридического лица или индивидуального предпринимателя.

Для получения любого вида сертификата физическим, юридическим лицам и индивидуальным предпринимателям необходимо представить паспорт и копию СНИЛС. Для некоторых видов сертификатов электронной подписи юридическим лицам понадобится выписка из ЕГРЮЛ, а индивидуальным предпринимателям — из ЕГРИП.

Как долго можно использовать электронную подпись

Электронная подпись выдаётся на один год. В этот период держатель может оформлять и визировать электронные документы, но по его окончании подпись утрачивает свою юридическую силу и становится недействительной. Примерно за 30 дней до окончания срока действия сертификата электронной подписи на почту держателя, которая была указана в заявке на получение, направляется письмо с уведомлением о том, что сертификат электронной подписи необходимо продлить, то есть выпустить заново. Как правило, на выпуск новых ключа и сертификата уходит не более двух дней, после изготовления они загружаются в личный кабинет пользователя.

Если ключевой носитель был утерян, сменился руководитель организации или уволился сотрудник — владелец электронной подписи, сертификат и ключи электронной подписи аннулируются досрочно.

Энергодисперсионный детектор (ЭДС)

Джон Гудж, Университет Миннесоты-Дулут

Взаимодействие электронного луча с образцом-мишенью вызывает различные излучения, в том числе рентгеновские. Энергодисперсионный (EDS) детектор используется для разделения характеристического рентгеновского излучения различных элементов в энергетический спектр, а системное программное обеспечение EDS используется для анализа энергетического спектра с целью определения содержания конкретных элементов. EDS можно использовать для определения химического состава материалов вплоть до размера пятна в несколько микрон, а также для создания карт состава элементов на гораздо более широкой растровой области.Вместе эти возможности предоставляют фундаментальную информацию о составе самых разных материалов.

Как это работает — EDS

Детектор EDS, показывающий устройство Дьюара с жидким азотом, холодное плечо и наконечник детектора, установленный в камере для образцов. Подробности Системы

EDS обычно интегрируются в прибор SEM или EPMA. Системы EDS включают чувствительный детектор рентгеновского излучения, дьюар с жидким азотом для охлаждения и программное обеспечение для сбора и анализа энергетических спектров.Детектор установлен в камере для образцов основного прибора на конце длинного плеча, которое само охлаждается жидким азотом. Наиболее распространенные детекторы сделаны из кристаллов Si (Li), которые работают при низких напряжениях для повышения чувствительности, но недавние достижения в технологии детекторов сделали доступными так называемые «кремниевые дрейфовые детекторы», которые работают с более высокими скоростями счета без охлаждения жидким азотом.

Детектор EDS содержит кристалл, который поглощает энергию поступающих рентгеновских лучей за счет ионизации, выделяя в кристалле свободные электроны, которые становятся проводящими и создают смещение электрического заряда.Таким образом, поглощение рентгеновских лучей преобразует энергию отдельных рентгеновских лучей в электрические напряжения пропорциональной величины; электрические импульсы соответствуют характеристическим рентгеновским лучам элемента.

Сильные стороны

- При использовании в «точечном» режиме пользователь может получить полный спектр элементов всего за несколько секунд. Вспомогательное программное обеспечение позволяет легко идентифицировать пики, что делает EDS отличным инструментом исследования для быстрого определения неизвестных фаз перед количественным анализом.

- EDS можно использовать в полуколичественном режиме для определения химического состава по соотношению высоты пика по отношению к стандарту.

Ограничения

- Пики энергии перекрываются между различными элементами, особенно теми, которые соответствуют рентгеновским лучам, генерируемым излучением оболочек с разными уровнями энергии (K, L и M) в разных элементах. Например, есть близкое перекрытие Mn-K α и Cr-K β или Ti-K α и различных линий L в Ba.В частности, при более высоких энергиях отдельные пики могут соответствовать нескольким различным элементам; в этом случае пользователь может применить методы деконволюции, чтобы попробовать разделение пиков, или просто подумать, какие элементы имеют «наибольший смысл» с учетом известного контекста образца.

- Поскольку метод с дисперсией по длине волны (WDS) более точен и способен обнаруживать более низкие содержания элементов, EDS реже используется для реального химического анализа, хотя улучшение разрешения детектора делает EDS надежной и точной альтернативой.

- EDS не может обнаруживать самые легкие элементы, как правило, ниже атомного номера Na для детекторов, оснащенных окном из Be. Тонкие окна на полимерной основе позволяют обнаруживать световые элементы в зависимости от прибора и условий эксплуатации.

Результаты

Типичный спектр EDS представлен в виде графика зависимости количества рентгеновских лучей от энергии (в кэВ). Пики энергии соответствуют различным элементам в образце. Обычно они узкие и легко разрешаются, но многие элементы дают множественные пики.Например, железо обычно показывает сильные пики K α и K β . Элементы с низким содержанием будут генерировать пики рентгеновского излучения, которые невозможно разделить по фоновому излучению.

EDS-спектр многоэлементного стекла (NIST K309), содержащего O, Al, Si, Ca, Ba и Fe (Goldstein et al., 2003). Подробности EDS-спектр биотита, содержащего обнаруживаемые Mg, Al, Si, K, Ti и Fe (из Goodge, 2003). ПодробностиСписок литературы

- Северин, Кеннет П., 2004, Энергодисперсионная спектрометрия обычных породообразующих минералов.Kluwer Academic Publishers, 225 с. — Настоятельно рекомендуется справочник репрезентативных спектров ЭДС породообразующих минералов, а также практические советы по получению и интерпретации спектров.

- Goldstein, J. (2003) Сканирующая электронная микроскопия и рентгеновский микроанализ. Kluwer Adacemic / Plenum Pulbishers, 689 стр.

- Reimer, L. (1998) Сканирующая электронная микроскопия: физика формирования изображений и микроанализ. Спрингер, 527 с.

- Эгертон, Р.Ф.(2005) Физические принципы электронной микроскопии: введение в TEM, SEM и AEM. Спрингер, 202.

- Кларк, А. Р. (2002) Методы микроскопии в материаловедении. CRC Press (Электронный ресурс)

Ссылки по теме

Преподавательская деятельность

- Аргаст, Энн и Теннис, Кларенс Ф., III, 2004, Интернет-ресурс по изучению щелочных полевых шпатов и пертитовых структур с использованием световой микроскопии, сканирующей электронной микроскопии и энергодисперсионной рентгеновской спектроскопии, Journal of Geoscience Education 52, нет.3, стр. 213-217.

Энергодисперсионная рентгеновская спектроскопия | Анализ отказов EDS | Анализ материалов EDS | Анализ отказов EDX

Описание техники

Энергодисперсионная рентгеновская спектроскопия (EDS или EDX) — это метод химического микроанализа, используемый в сочетании со сканирующей электронной микроскопией (SEM). (См. Раздел Руководства по SEM.) Метод EDS определяет рентгеновские лучи, испускаемые образцом во время бомбардировки электронным лучом, чтобы охарактеризовать элементный состав анализируемого объема.Можно анализировать элементы или фазы размером от 1 мкм или меньше.

Когда образец подвергается бомбардировке электронным пучком SEM, электроны выбрасываются из атомов, составляющих поверхность образца. Образовавшиеся электронные вакансии заполняются электронами из более высокого состояния, и излучается рентгеновское излучение, чтобы уравновесить разность энергий между состояниями двух электронов. Энергия рентгеновского излучения характерна для элемента, из которого оно испускается.

Детектор рентгеновского излучения EDS измеряет относительное количество испускаемых рентгеновских лучей в зависимости от их энергии.Детектор обычно представляет собой кремниевое твердотельное устройство с дрейфом лития. Когда падающий рентгеновский луч попадает на детектор, он создает импульс заряда, который пропорционален энергии рентгеновского излучения. Импульс заряда преобразуется в импульс напряжения (который остается пропорциональным энергии рентгеновского излучения) с помощью чувствительного к заряду предварительного усилителя. Затем сигнал отправляется на многоканальный анализатор, где импульсы сортируются по напряжению. Энергия, определенная при измерении напряжения, для каждого падающего рентгеновского излучения отправляется на компьютер для отображения и дальнейшей оценки данных.Спектр энергии рентгеновского излучения в зависимости от количества импульсов оценивается для определения элементного состава отобранного объема.

Аналитическая информация

Качественный анализ — Значения энергии рентгеновского излучения образца из спектра EDS сравниваются с известными характеристическими значениями энергии рентгеновского излучения для определения присутствия элемента в образце. Могут быть обнаружены элементы с атомными номерами от бериллия до урана. Минимальные пределы обнаружения варьируются от примерно 0.От 1 до нескольких атомных процентов, в зависимости от элемента и матрицы образца.

Количественный анализ — Количественные результаты могут быть получены из относительного подсчета рентгеновских лучей на характерных уровнях энергии для компонентов образца. Полуколичественные результаты легко доступны без стандартов с использованием математических поправок, основанных на параметрах анализа и составе образца. Точность безэталонного анализа зависит от состава пробы. Более высокая точность достигается при использовании известных стандартов, структура и состав которых аналогичны неизвестному образцу.

Элементное картирование — Характерная интенсивность рентгеновского излучения измеряется относительно поперечного положения на образце. Вариации интенсивности рентгеновского излучения при любом характерном значении энергии указывают на относительную концентрацию соответствующего элемента на поверхности. Одна или несколько карт записываются одновременно с использованием интенсивности яркости изображения как функции локальной относительной концентрации присутствующего элемента (ов). Возможно поперечное разрешение около 1 мкм.

Анализ профиля линии — Электронный луч SEM сканируется вдоль предварительно выбранной линии поперек образца, в то время как рентгеновские лучи обнаруживаются в дискретных положениях вдоль линии.Анализ энергетического спектра рентгеновских лучей в каждой позиции дает графики относительной концентрации элементов для каждого элемента в зависимости от положения вдоль линии.

Типичные области применения

- Анализ инородных материалов

- Оценка коррозии

- Анализ состава покрытия

- Быстрая идентификация сплава материала

- Анализ материалов мелких деталей

- Идентификация фаз и распределение

Требования к образцам

Образцы до 8 дюймов.(200 мм) в диаметре могут быть легко проанализированы с помощью SEM. Более крупные образцы, примерно до 12 дюймов (300 мм) в диаметре, могут быть загружены с ограниченным перемещением предметного столика. Максимальная высота образца составляет около 2 дюймов (50 мм). Образцы также должны быть совместимы с атмосферой умеренного вакуума (давление 2 Торр или меньше).

Энергодисперсионная рентгеновская спектроскопия (EDS) — Chemistry LibreTexts

Авторы студентов: Бобби Гастон 2018 и Коннор Проттер 2019

Что такое EDS?

Энергодисперсионная рентгеновская спектроскопия (также известная как EDS, EDX или EDXA) — мощный метод, позволяющий пользователю анализировать элементный состав желаемого образца.Основным принципом работы, позволяющим функционировать EDS, является способность электромагнитного излучения высокой энергии (рентгеновские лучи) выталкивать «основные» электроны (электроны, которые не находятся во внешней оболочке) из атома. Этот принцип известен как закон Мозли, который определил, что существует прямая корреляция между частотой испускаемого света и атомным номером атома.

Удаление этих электронов из системы оставит после себя дыру, которую может заполнить электрон с более высокой энергией, и он будет высвобождать энергию при релаксации.Энергия, высвобождаемая во время этого процесса релаксации, уникальна для каждого элемента в периодической таблице, и поэтому бомбардировка образца рентгеновскими лучами может использоваться для определения, какие элементы присутствуют, а также в какой пропорции они присутствуют.

Ниже показан пример работы EDS. Буквы K, L и M относятся к значению n , которое имеют электроны в этой оболочке (K электронов, ближайших к ядру, имеют n = 1 электрон), а α и β указывают размер перехода.Поэтому релаксация от M к L или L к K описывается как Lα или Kα, тогда как переход от M к K будет переходом Kβ. Средства, которые используются для описания этих процессов в целом, известны как нотация Зигбана.

Рисунок, используемый в соответствии с лицензией Creative Commons Attribution Share Alike 3.0 License

Как собираются данные?

EDS состоит из трех основных частей: эмиттера, коллектора и анализатора. Эти детали обычно дополнительно оснащаются электронным микроскопом, таким как SEM или TEM.Комбинация этих трех частей позволяет анализировать как количество испускаемых рентгеновских лучей, так и их энергию (по сравнению с энергией исходных испускаемых рентгеновских лучей).

Данные EDS представлены в виде графика с КэВ на оси x и пиковой интенсивностью на оси y. Местоположение пика на оси x преобразуется в атомы, которые представляют собой изменения энергии компьютерной программой.

Рисунок. Диаграмма EDS от исследовательской группы, которая анализировала состав креветок и связанных с ними бактерий, связанных с этими минералами.EDS помог подтвердить версию исследователя о том, что эндосимбиотические бактерии, живущие на этих креветках, действительно влияют на состав оксида железа в этих минералах. Об этом свидетельствуют пики при 0,5 и 6,5 кэВ. 2 Авторские права Cobari et. al и используется в соответствии с лицензией Creative Commons Attribution 3.0.

Какие недостатки у EDS?

Хотя EDS — чрезвычайно полезный метод, существует ряд трудностей, связанных с процессом, которые мешают его полезности.Во-первых, EDS, как правило, не особо чувствительный метод. Если концентрация элемента в образце слишком мала, количество энергии, выделяемой рентгеновскими лучами после попадания в образец, будет недостаточным для адекватного измерения его доли. Во-вторых, EDS обычно не работает для элементов с низким атомным номером. И водород, и гелий имеют только оболочку n = 1, что означает, что не нужно удалять остовные электроны, которые могут позволить испускать рентгеновские лучи. Между тем, литий и бериллий имеют достаточно низкие атомные номера, поэтому энергия рентгеновских лучей, испускаемых образцами Li или Be, недостаточна для измерения, и часто в результате они не могут быть протестированы.

Еще одна трудность, связанная с этой техникой, — это толщина образца. Толщина образца может сблизить энергетические уровни, тем самым облегчая перемещение электронов на внешние энергетические уровни, что, в свою очередь, может вызвать отклонения в результатах. Другой источник ошибок — это перекрывающиеся рентгеновские лучи, которые могут изменить показания в кэВ. Кроме того, рентгеновские лучи не особенно эффективны при проникновении в образцы за пределы нескольких нанометров, что означает, что с помощью этого метода можно эффективно измерить только поверхностные слои.Таким образом, если есть несоответствие между внешним и внутренним слоями материала, оно не обязательно появится в EDS.

ПринципEDS | Определение характеристик материалов West Campus Core

Энергодисперсионная рентгеновская спектроскопия (EDS или EDX) — это качественный и количественный рентгеновский микроаналитический метод, который предоставляет информацию о химическом составе образца для элементов с атомным номером (Z)> 3.

Характеристика генерации рентгеновских лучей

Атомы ионизируются первичным электронным пучком, ведущим к дыркам, возникающим в сердцевинных оболочках; после ионизации электроны из внешних оболочек заполняют отверстия и вызывают испускание линий рентгеновской флуоресценции.

Характерные рентгеновские линии названы в соответствии с оболочкой, в которой возникает начальная вакансия, и оболочкой, с которой электрон падает, чтобы заполнить эту вакансию.

Например, если начальная вакансия находится в K-оболочке, а электрон, заполняющий вакансию, падает с соседней ( L ) оболочки, испускается рентгеновское излучение K α . Если электрон падает с оболочки M (на расстоянии двух оболочек), испускаемое рентгеновское излучение представляет собой рентгеновское излучение K β .Точно так же, если электрон L -оболочки выбрасывается и электрон из M -оболочки заполняет вакансию, будет испускаться излучение L α .

Детектор EDS

Детектор основан на полупроводниковом устройстве, обычно на кристалле кремния. Первым разработанным детектором был кремниевый детектор с дрейфом лития или Si (Li), который теперь уступает место кремниевому дрейфующему детектору или SDD.

Типичный детектор EDS состоит из

- Коллиматор, гарантирующий, что будут собираться только рентгеновские лучи, генерируемые там, где первичный электронный пучок взаимодействует с образцом.

- Ловушка для электронов, обеспечивающая попадание в детектор рентгеновских лучей, но не электронов.

Окно для изоляции кристалла детектора в высоком вакууме от камеры микроскопа. Старые окна состояли из Be, который не пропускал рентгеновские лучи с низкой энергией (<~ 0,9 кэВ), но более современные окна состоят из полимеров, которые пропускают рентгеновские лучи с низкой энергией (до ~ 0,1 кэВ). ) пройти.

Детектор на полупроводниковых кристаллах.

Электроника для обнаружения заряда, зарегистрированного детектором, преобразования его в импульс напряжения и передачи его в процессор импульсов.

Принцип работы извещателя

- Энергия падающего рентгеновского излучения рассеивается за счет создания серии электронно-дырочных пар в кристалле полупроводника.

- К кристаллу приложено высокое напряжение смещения, которое заставляет электроны и дырки перемещаться к электродам на противоположных сторонах кристалла, создавая сигнал заряда, который передается в процессор импульсов.

- Размер сигнала пропорционален энергии входящего рентгеновского излучения. Для кремниевого детектора используется ~ 3,8 эВ для генерации каждой электронно-дырочной пары (~ 2,9 эВ для Ge). Таким образом, для падающего рентгеновского излучения Ni Kα с энергией 7,477 кэВ будет создано 1968 электронно-дырочных пар, а для рентгеновского излучения Al Kα с энергией 1,487 кэВ будет сгенерировано 391 электронно-дырочная пара.

- Путем измерения силы тока, производимого каждым рентгеновским фотоном, можно вычислить исходную энергию рентгеновского излучения. Спектр EDS — это, по сути, гистограмма количества рентгеновских лучей, измеренных при каждой энергии.

Чтобы минимизировать электронный шум, детектор необходимо охлаждать. Детекторы Si (Li) охлаждаются до температур жидкого азота и прикрепляются к дьюарам, которые требуют регулярного наполнения. Благодаря значительно уменьшенному вкладу анодного шума SDD может работать при -25 ° C, что легко достигается с помощью охлаждения Пельтье.

Услуги по энергодисперсионной рентгеновской спектроскопии | EAG Laboratories

Энергодисперсионная рентгеновская спектроскопия (EDS) — это метод химического анализа, который можно сочетать с двумя основными методами на основе электронного луча : сканирующей электронной микроскопией (SEM), просвечивающей электронной микроскопией (TEM) и сканирующей просвечивающей электронной микроскопией. Микроскопия (STEM).

EDS в сочетании с этими инструментами визуализации может обеспечить элементный анализ с пространственным разрешением на участках диаметром от 1 нанометра (STEM). В SEM анализируемый объем больше и колеблется в диапазоне от 0,1 до 3 микрон. Воздействие электронного луча на образец дает рентгеновские лучи, характерные для элементов, присутствующих на образце. Анализ EDS можно использовать для определения элементного состава отдельных точек, линейных сканирований или для составления карты латерального распределения элементов из отображаемой области.

Идеальное использование EDS

- Элементный состав малых площадей с использованием изображений SEM / TEM

- Идентификация / картирование дефектов

Сильные стороны

- Быстрый композиционный анализ «с первого взгляда»

- Универсальный, недорогой и широко доступный

- Количественный на отдельные образцы (плоские, полированные, однородные)

Ограничения

- Как правило, возможен полуколичественный анализ

- Размер образца должен соответствовать SEM / TEM

- Образцы должны быть совместимы с вакуумом (не идеально для влажных органических материалов)

- Анализ (и покрытие) могут ограничить последующий анализ поверхности

- Возможны многочисленные перекрытия пиков элементов, требуется тщательный анализ спектров.

EDS Технические характеристики

- Обнаруженный сигнал: Характерные рентгеновские лучи

- Обнаруженные элементы: B-U

- Пределы обнаружения: 0.1-1 при%

- SEM Глубина отбора проб: 0,1-3 мкм

- Глубина отбора проб STEM: ~ 0,1 мкм (толщина фольги)

- Визуализация / нанесение на карту и линейное сканирование: Да

- Боковое разрешение: 1-2 нм для STEM-EDS,> = 0,1 мкм для SEM EDS

Энергодисперсионная рентгеновская спектроскопия | Лаборатория тестирования Inc.

Анализ EDS для определения элементного состава

Энергодисперсионная рентгеновская спектроскопия (EDXS), также известная как анализ EDX и анализ EDS, представляет собой качественный и полуколичественный рентгеновский микроаналитический метод, который может предоставить информацию об элементном составе образца.Это полезно для идентификации металлов и определенных типов полимерных материалов с уникальными элементными сигнатурами.

Информация, полученная с помощью энергодисперсионного рентгеновского анализа, также может помочь в идентификации покрытий и, в некоторых случаях, посторонних неорганических веществ, присутствующих в образце.

EDS Analysis Services в LTI

Инженеры-металлурги из компании Laboratory Testing Inc. в Филадельфии, штат Пенсильвания (США), предлагают услуги анализа EDS. Они работают с полностью компьютеризированной системой SEM EDS, в которую входят SEM Hitachi S-3400N и EDAX EDS.Система оснащена программным обеспечением TEAM EDS Analysis для повышения эффективности и обеспечения точных, воспроизводимых результатов для широкого спектра приложений.

Система SEM EDS — это мощный инструмент, сочетающий в себе возможности сканирующей электронной микроскопии (SEM) и энергодисперсионной спектроскопии. СЭМ может увеличивать области тестового образца до 300 000 раз, сканировать эти области, создавать изображение на основе структуры поверхности и сохранять файлы изображений. Область образца, оцененная с помощью анализа SEM, может быть проанализирована для определения конкретных элементов, составляющих область, с помощью анализа EDS.

Система SEM EDS имеет широкое применение от сбора спектра до выполнения сложного фазового анализа. Он может идентифицировать основные неорганические элементы в микроскопических образцах и небольшие интересующие участки на образцах. Он также способен идентифицировать элементы, присутствующие в частицах загрязнения размером до одного микрометра, и определять толщину покрытий.

Попросите нас процитировать обследование, результаты и отчеты, необходимые для удовлетворения ваших требований.

Методы испытаний / спецификации

- ASTM B748

- MIL Технические характеристики

SEM EDS Analysis предоставляет ценную информацию для металлургических испытаний и анализа элементного состава.Он также полезен для исследования разрушения материала, поскольку может выявить, где началась трещина, как быстро она распространялась и был ли режим разрушения пластичным или хрупким. С помощью этого прибора также можно регистрировать измерения толщины покрытия в поперечном сечении (ASTM B748). Результаты представлены в виде черно-белых изображений для нашей интерпретации.

Возможности LTI

- SEM EDS Analysis — качественный и полуколичественный элементный состав

- Обозначение покрытий, а в некоторых случаях и посторонних неорганических веществ

- Увеличение — от 5x до 300,000x

- Размер выборки — до 200 мм (7.87 дюймов) в диаметре и 80 мм (3,14 дюйма) в высоту

- Анализируемые материалы — твердые неорганические материалы, включая образцы металлов и полимеров

Процесс тестирования

Детектор EDS используется для разделения характеристического рентгеновского излучения различных элементов в энергетический спектр. Типичный спектр EDS представлен в виде графика зависимости длин волн рентгеновского излучения или количества отсчетов от интенсивности или энергии (в кэВ).

Во время анализа SEM EDS электронный луч сканирует поверхность образца, и электроны ударяют и стимулируют образец.Почти мгновенно, когда каждый элемент возвращается в свое исходное энергетическое состояние, он испускает рентгеновские лучи определенной энергии и с разными длинами волн, характерными для элемента. Энергодисперсионная рентгеновская спектроскопия отображает эти результаты с длиной волны рентгеновского излучения по оси X и интенсивностью по оси Y и маркирует каждый соответствующий элемент. Идентификация элементов выполняется путем сопоставления пиковых значений по оси x с известными длинами волн для каждого элемента, чтобы выявить элементный состав образца.

Сканирующая электронная микроскопия | Национальные технические системы

Анализ с помощью сканирующей электронной микроскопии / энергодисперсионной рентгеновской спектроскопии (SEM / EDS)

Что такое SEM / EDS?

Использование сканирующей электронной микроскопии / энергодисперсионной рентгеновской спектроскопии (SEM / EDS) для анализа проблем, связанных с отказами печатных плат, сборок (PCA) и электронных компонентов (BGA, конденсаторы, резисторы, индукторы, разъемы, диоды, генераторы, трансформаторы, ИС и т. д.) — это устоявшийся и принятый протокол. В отличие от обычной оптической микроскопии или просто в дополнение к ней, SEM / EDS позволяет «осматривать» интересующие области гораздо более информативным образом. Сканирующая электронная микроскопия (SEM)позволяет визуально наблюдать интересующую область совершенно иначе, чем невооруженным глазом или даже с помощью обычной оптической микроскопии. СЭМ-изображения показывают простые контрасты между материалами на органической и металлической основе и, таким образом, мгновенно предоставляют большой объем информации об исследуемой области.В то же время, энергодисперсионная рентгеновская спектроскопия (EDS), иногда называемая EDAX или EDX, может использоваться для получения полуколичественных элементных результатов для очень конкретных мест в пределах интересующей области.

Типичные области применения сканирующей электронной микроскопии / энергодисперсионной рентгеновской спектроскопии (SEM / EDS)

• Анализ загрязнения (остатков)

• Оценка паяных соединений

• Дефекты компонентов